随着互联网的飞速发展,网络安全日益成为一个不容忽视的问题,仅武汉市2017年以来有统计的网络攻击事件就达102起,特别是政府网站以及大型商业网站,往往会成为首选攻击目标,一旦此类网络被攻击成功,其造成的社会影响及经济损失难以估量。那常见的网络攻击类型有哪些?如何防范呢?

一、DDOS攻击(“流量攻击”)

一个形象的比喻:恶霸们扮作普通客户一直拥挤在对手的商铺,赖着不走,真正的购物者却无法进入;或者总是和营业员有一搭没一搭的东扯西扯,让工作人员不能正常服务客户;也可以为商铺的经营者提供虚假信息,商铺的上上下下忙成一团之后却发现都是一场空,最终跑了真正的大客户,损失惨重。此外恶霸们完成这些坏事有时凭单干难以完成,需要叫上很多人一起。

网络安全领域中DoS和DDoS攻击就遵循着这些思路。

那我们如何才能赶走这些恶霸呢?

①扩展访问列表。Show IP access-list命令可以显示匹配数据包,数据包的类型反映了DoS攻击的种类,由于DoS攻击大多是利用了TCP协议的弱点,所以网络中如果出现大量建立TCP连接的请求,说明洪水攻击来了。此时管理员可以适时的改变访问列表的配置内容,从而达到阻止攻击源的目的。

②防火墙。禁止对主机的非开放服务的访问 限制同时打开的SYN最大连接数 限制特定IP地址的访问 启用防火墙的防DDoS的属性 严格限制对外开放的服务器的向外访问。

③及时更新系统补丁。估计这是最简单的了,一般运营商都会定期发布一些系统漏洞的补丁,所以及时更新补丁,不要怕麻烦,不然后果可能超出你的想象。

二、SQL注入

所谓SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。具体来说,它是利用现有应用程序,将(恶意的)SQL命令注入到后台数据库引擎执行的能力,它可以通过在Web表单中输入(恶意)SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行SQL语句。

如何防范SQL注入攻击呢?

1.永远不要信任用户的输入。对用户的输入进行校验,可以通过正则表达式,或限制长度;对单引号和

双"-"进行转换等。

2.永远不要使用动态拼装sql,可以使用参数化的sql或者直接使用存储过程进行数据查询存取。

3.永远不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

4.不要把机密信息直接存放,加密或者hash掉密码和敏感的信息。

5.应用的异常信息应该给出尽可能少的提示,最好使用自定义的错误信息对原始错误信息进行包装

6.sql注入的检测方法一般采取辅助软件或网站平台来检测,软件一般采用sql注入检测工具jsky,网站平台就有亿思网站安全平台检测工具。MDCSOFT SCAN等。采用MDCSOFT-IPS可以有效的防御SQL注入,XSS攻击等。

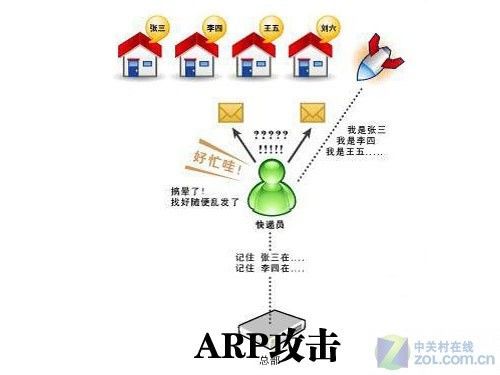

三、ARP攻击

ARP攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。

ARP攻击主要是存在于局域网网络中,局域网中若有一台计算机感染ARP木马,则感染该ARP木马的系统将会试图通过“ARP欺骗”手段截获所在网络内其它计算机的通信信息,并因此造成网内其它计算机的通信故障。

如何防范ARP攻击呢?

首先要明确ARP攻击仅能在局域网内进行,没有路由器的家庭用户可以不必考虑

1.安装ARP防火墙

如今大部分安全辅助软件均内置ARP防火墙,著名的有:360安全卫士(内置)、金山贝壳ARP专杀、金山卫士

2.安装杀毒软件

杀毒软件可以有效的防止ARP病毒进入机器

3.已经中毒的处理方法

由于中毒后网速会减慢,杀软失效。所以我们应该用专门的专杀杀毒后安装杀毒软件保护系统

必须注意!!!ARP病毒大多捆绑木马下载者,不要以为ARP病毒对自己工作没有太大影响就可以忽略!!!

好吧,这就是最简单的方法:安装杀毒软件,比如360。。。。(真不是打广告)

网警提示

在网络上,各种攻击层出不穷,但对于终端来说,防范管理都要注意以下几个方面:

1.要做好路由器的保护,它是攻击成败的转折点

2.不要以为自己的口令很复杂,获取口令不仅仅是靠猜解

3.终端的端口和服务是控制危险的平衡闸

4.注意系统的升级(划重点,最简单易行)

5.带宽要足够,并且稳定,如果资金允许,配备强大的硬件防火墙

(作者: 编辑:周喆宇)